/p>

Человечество давно прошло "темные времена", когда помыться удавалось не всегда, нормальных лекарств не было, ведьм сжигали на главной площади, и уровень грамотности опустился до катастрофически низкого уровня. Но в цифровой сфере мы попали в Средневековье. Сколько оно продлится – зависит от нас. О том, как кибербезопасность становится одним из ключевых направлений в бизнесе, и о том, что уже делают российские специалисты, чтобы стать лидерами в этой области, на форуме Vestifinance рассказал Андрей Суворов, директор по развитию направления безопасности критической инфраструктуры "Лаборатории Касперского".

По итогам опроса компаний на форуме в Давосе в 2016 г. киберугрозы были признаны одним из важнейших факторов риска для бизнеса. Даже межгосударственные конфликты и "традиционный" терроризм пугают корпоративную сферу меньше, чем хакеры. Это подтверждает и опрос Bloomberg, который поставил киберугрозы в один ряд с непредсказуемой внешней политикой Дональда Трампа и выборами в Европе.

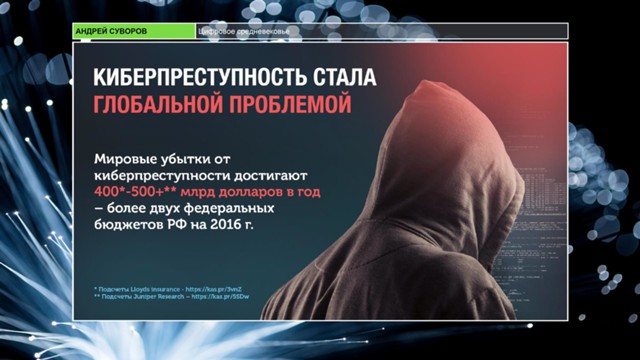

И это неудивительно, считает Андрей Суворов. Достаточно обратить внимание на взрывной рост количества вредоносных программ, который наблюдается с середины 90-х гг. Если в 1994 г. новый вирус появлялся каждый час, то в период 2014-2016 гг. каждый день создается более 300 тыс. таких программ. Есть и данные Lloyds Insurance и Juniper Research, которые показывают, что ежегодно убытки от киберпреступности достигают $400 млрд или даже $500 млрд. Это в два раза больше федерального бюджета РФ за 2016. Или 10 Олимпиад в Сочи. Лектор отметил интересный тренд, сыгравший роль в становлении "цифрового Средневековья", - изменение "периметра безопасности" компаний.

Андрей Суворов"Сегодня мы с вами живем во времена, когда крупнейшие корпорации мира запускают внутри себя инициативы, которые называются "принеси свое собственное оборудование". Это очень помогает экономить. В крупнейших компаниях порядка 25% оборудования компании не принадлежит. Специальные есть инициативы по тому, чтобы сотрудники приносили свои компьютеры, которые им нравятся. Это, с другой стороны, означает серьезное повышение уязвимости таких корпоративных систем, потому что на этих компьютерах и смартфонах, планшетах используются практически все типы приложений, которые раньше находились внутри компании – финансовые системы, клиентские данные, личные. Приложения корпоративные мы теперь носим с собой, для того чтобы в реальном времени иметь возможность нажать кнопочку "утверждаю" либо что-то посчитать, либо ответить, то есть вот это похоже на то, что собой сегодня представляет предприятие".

Андрей Суворов"Сегодня мы с вами живем во времена, когда крупнейшие корпорации мира запускают внутри себя инициативы, которые называются "принеси свое собственное оборудование". Это очень помогает экономить. В крупнейших компаниях порядка 25% оборудования компании не принадлежит. Специальные есть инициативы по тому, чтобы сотрудники приносили свои компьютеры, которые им нравятся. Это, с другой стороны, означает серьезное повышение уязвимости таких корпоративных систем, потому что на этих компьютерах и смартфонах, планшетах используются практически все типы приложений, которые раньше находились внутри компании – финансовые системы, клиентские данные, личные. Приложения корпоративные мы теперь носим с собой, для того чтобы в реальном времени иметь возможность нажать кнопочку "утверждаю" либо что-то посчитать, либо ответить, то есть вот это похоже на то, что собой сегодня представляет предприятие".

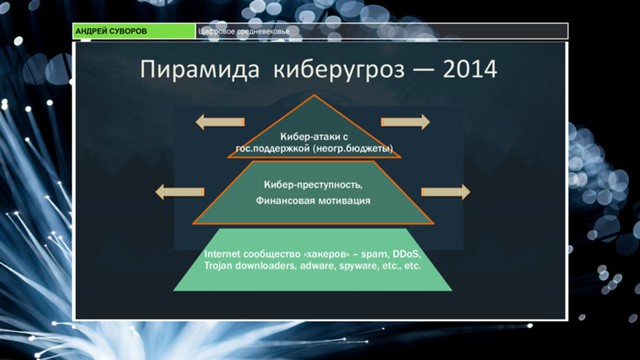

Усугубляет ситуацию перестановка в "пирамиде" киберугроз с точки зрения исполнителей и ресурсов. В последние несколько лет мы видим, что в рамках одной кампании могут быть использованы силы самых профессиональных и высокооплачиваемых хакеров при финансировании со стороны того или иного государства.

Самые серьезные киберугрозы скрываются за аббревиатурой APT – Advanced Persistent Threat. В случае такой серьезной атаки ее практически невозможно обнаружить даже после того, как хакеры совершили нападение и ушли. Андрей Суворов убежден, что хорошей APT может считаться такая атака, о которой жертва вообще не догадывается ни до, ни после ее совершения.

Самые серьезные киберугрозы скрываются за аббревиатурой APT – Advanced Persistent Threat. В случае такой серьезной атаки ее практически невозможно обнаружить даже после того, как хакеры совершили нападение и ушли. Андрей Суворов убежден, что хорошей APT может считаться такая атака, о которой жертва вообще не догадывается ни до, ни после ее совершения.

Хорошим примером APT лектор считает Stuxnet, который навредил не только компьютерам обычных пользователей, но и долгое время мешал Ирану осуществлять ядерную программу. Еще один пример CARBANAK – вредоносное ПО, с помощью которого был нанесен ущерб в $1 млрд в четырех странах. Обнаружили угрозу специалисты "Лаборатории Касперского". И как раз эта история подтверждает, что хакеров поймать можно – вся группа была схвачена в рамках международной кооперации между российским производителем антивирусного программного обеспечения и полицией Нидерландов. Если бы сотрудничества не было, целью хакеров мог стать ряд уязвимых европейских банков.

Андрей Суворов"Время классического хакера, когда мы представляем себе человека в капюшоне, одиночки, работающего с какими-то классическими программами достаточно низкого уровня, прошло. Как правило, эти группы имеют очень хорошую техническую оснащенность и разбираются во всех технологиях: большие данные, бизнес-процессы, порталы, колл-центры – все это подвергается очень серьезному анализу, ищутся системы, которые являются уязвимыми, и одна из атак заключалась в том, что была обнаружена и взломана система под названием колл-центр. Если брать ее со стороны бизнеса, то она подает в расчетную систему банка сигналы, в том числе отменить последнюю транзакцию. Так вот, эта система была взломана, и от имени агента колл-центра робот, скомпрометировавший систему, просто отправлял сигнал "отменить последнюю транзакцию". А дальше все происходило примерно так же: человек получал деньги с этого счета, и просто отменялась транзакция, и опять на счету оставались эти деньги".

Андрей Суворов"Время классического хакера, когда мы представляем себе человека в капюшоне, одиночки, работающего с какими-то классическими программами достаточно низкого уровня, прошло. Как правило, эти группы имеют очень хорошую техническую оснащенность и разбираются во всех технологиях: большие данные, бизнес-процессы, порталы, колл-центры – все это подвергается очень серьезному анализу, ищутся системы, которые являются уязвимыми, и одна из атак заключалась в том, что была обнаружена и взломана система под названием колл-центр. Если брать ее со стороны бизнеса, то она подает в расчетную систему банка сигналы, в том числе отменить последнюю транзакцию. Так вот, эта система была взломана, и от имени агента колл-центра робот, скомпрометировавший систему, просто отправлял сигнал "отменить последнюю транзакцию". А дальше все происходило примерно так же: человек получал деньги с этого счета, и просто отменялась транзакция, и опять на счету оставались эти деньги".

Андрей Суворов уточняет, что целью хакеров не всегда становятся деньги. Это может быть информация о бизнес-планах и бюджетах, информация об акционерах и ключевых партнерах, результаты научных исследований – все, что представляет ценность. И далеко не всегда атакуют обычных пользователей или даже корпорации. Как и в случае со Stuxnet, речь может идти о государственных структурах. И никто не закидывает в систему вирусы.

Андрей Суворов"С точки зрения и моего выступления, и стратегии нашей компании, и трендов, мы давно уже ушли за пределы "антивирусников". То есть современные атаки уже вообще не связаны с тем, что на ваш компьютер может что-то попасть. Они связаны с тем, что достаточно длительное время вас слушают, понимают правильный профиль команд, последовательность нажатия клавиш и еще каких-то характеристик и потом от лица системы или пользователя начинают выдаваться команды".

Андрей Суворов"С точки зрения и моего выступления, и стратегии нашей компании, и трендов, мы давно уже ушли за пределы "антивирусников". То есть современные атаки уже вообще не связаны с тем, что на ваш компьютер может что-то попасть. Они связаны с тем, что достаточно длительное время вас слушают, понимают правильный профиль команд, последовательность нажатия клавиш и еще каких-то характеристик и потом от лица системы или пользователя начинают выдаваться команды".

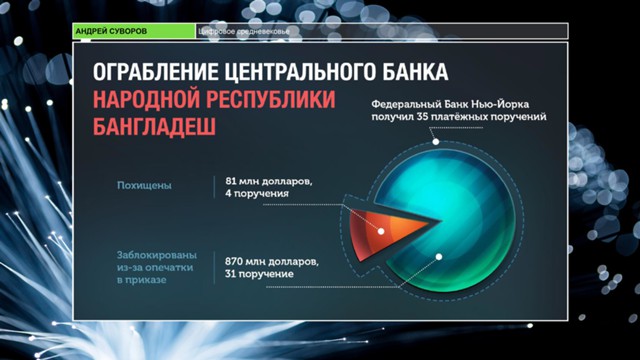

Свежий пример – нападение на центробанк Народной Республики Бангладеш. Использовалась международная система транзакций SWIFT, через которую отправлялись ложные поручения на перевод средств. Хакеры рассчитывали заработать почти $1 млрд и в итоге сумели вывести из центрального банка $81 млн. Интересно, что спасла регулятор от более серьезных потерь бдительность одного из сотрудников: он просто обнаружил почти во всех поручениях опечатки и отложил их.

И, конечно, нельзя обойти стороной такую технологию, как Ransomware. В мае этого года о ней заговорили все, хотя специалисты уже давно в курсе. Печально известный WANNACRY заставил пользователей платить выкуп в криптовалюте bitcoin, чтобы получить доступ к собственным данным. В противном случае они могли навсегда остаться зашифрованными. По мнению Суворова, именно Ransomware является отличным образцом культуры "цифрового Средневековья". Это примитивная технология, которая могла навредить только тем пользователям и корпорациям, которые не соблюдают правила элементарной "компьютерной гигиены".

И, конечно, нельзя обойти стороной такую технологию, как Ransomware. В мае этого года о ней заговорили все, хотя специалисты уже давно в курсе. Печально известный WANNACRY заставил пользователей платить выкуп в криптовалюте bitcoin, чтобы получить доступ к собственным данным. В противном случае они могли навсегда остаться зашифрованными. По мнению Суворова, именно Ransomware является отличным образцом культуры "цифрового Средневековья". Это примитивная технология, которая могла навредить только тем пользователям и корпорациям, которые не соблюдают правила элементарной "компьютерной гигиены".

Андрей Суворов"Это все равно что не использовать зубную щетку хотя бы один раз в день. Если у компьютера были установлены обновления от производителя операционной системы, уязвимость которой использовалась, или был установлен хотя бы среднего уровня антивирус, у которого обновлялись базы данных, или антивирус, даже без обновлений, обладающий специфическими механизмами отслеживания действий, которые совершают такие программы, - все эти компьютеры остались незараженными".

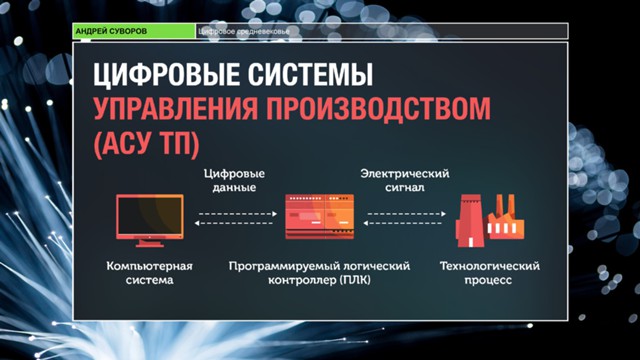

При всей примитивности WANNACRY его жертвами стали и крупные компании. Это еще один парадокс, отмечает Суворов: хакеры не хотели останавливать конвейер на крупном заводе, но могли это сделать, а ведь им нужно было получить всего $300. Единственное объяснение, почему серьезное предприятие могло столкнуться с проблемами из-за такого вредоносного ПО, – привычка полагаться на авось. Но петух, как известно, клюнет, напоминает лектор. Защита от хакерского взлома далеко не всегда становится приоритетом при испытании блоков, напрямую коммуницирующих с потенциально уязвимыми компьютерами. Речь идет о цифровых системах управления производством. Их испытывают на прочность, воздействие температур – и так далее, но только вопрос киберзащиты игнорируется.

При всей примитивности WANNACRY его жертвами стали и крупные компании. Это еще один парадокс, отмечает Суворов: хакеры не хотели останавливать конвейер на крупном заводе, но могли это сделать, а ведь им нужно было получить всего $300. Единственное объяснение, почему серьезное предприятие могло столкнуться с проблемами из-за такого вредоносного ПО, – привычка полагаться на авось. Но петух, как известно, клюнет, напоминает лектор. Защита от хакерского взлома далеко не всегда становится приоритетом при испытании блоков, напрямую коммуницирующих с потенциально уязвимыми компьютерами. Речь идет о цифровых системах управления производством. Их испытывают на прочность, воздействие температур – и так далее, но только вопрос киберзащиты игнорируется.

Рассказывая об атаке на электрические сети Украины, произошедшей в декабре 2015 г., Суворов отмечает, что для ее осуществления необходимы знания из разных областей. Понимания компьютерных уязвимостей не хватило бы. Судя по тому, насколько точно были нанесены удары по подстанциям, у хакеров было четкое представление о том, как функционирует система в целом. Но если говорить о взломе такой критически важной части грид-системы, как отдельно взятая цифровая подстанция, то "белые хакеры", то есть энтузиасты, решившие указать на проблемы в защите подобных блоков, и без особых знаний о работе инфраструктуры за 10 часов справились: все закончилось красивым хлопком и клубом дыма. К счастью, это была лишь симуляция.

Рассказывая об атаке на электрические сети Украины, произошедшей в декабре 2015 г., Суворов отмечает, что для ее осуществления необходимы знания из разных областей. Понимания компьютерных уязвимостей не хватило бы. Судя по тому, насколько точно были нанесены удары по подстанциям, у хакеров было четкое представление о том, как функционирует система в целом. Но если говорить о взломе такой критически важной части грид-системы, как отдельно взятая цифровая подстанция, то "белые хакеры", то есть энтузиасты, решившие указать на проблемы в защите подобных блоков, и без особых знаний о работе инфраструктуры за 10 часов справились: все закончилось красивым хлопком и клубом дыма. К счастью, это была лишь симуляция.

Андрей Суворов"Как только они получили доступ в контур этих систем, которые являются частью промышленного контура, они увидели, насколько это легче с точки зрения преодоления киберзащиты, чем банковские системы, госсектор или просто корпоративная сеть того же предприятия".

Примечательно, что тот же Ransomware вполне может быть использован не для кражи $300, а умышленно – для блокировки критических точек инфраструктуры. При этом изначально уязвимость может быть обнаружена в цепочке поставщиков или партнеров предприятия, так как сегодня ни одна компания и госструктура не может работать в полной изоляции.

Тренд указывает на то, что наиболее привлекательными целями для хакеров могут стать небольшие компании, особенно стартапы. Здесь существует опасный сплав: денег на кибербезопасность нет, а все силы уходят на создание потенциально ценной идеи. Можно легко украсть ее. Не только компании, но и физические лица превращаются в носители большого количества устройств, наделенных сенсорами и хранящими информацию. Поэтому интернет вещей в "Лаборатории Касперского" называют интернетом угроз (Internet of Threats).

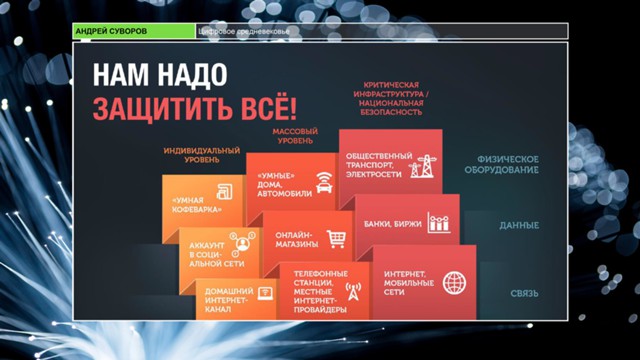

Андрей Суворов утверждает, что необходим комплексный подход: защищать нужно данные, связь, физическое оборудование на индивидуальном, массовом, корпоративном и государственном уровне.

И наиболее дешевый и эффективный способ решения проблем можно описать термином secure by design ("безопасен на уровне проектирования"). Например, когда создается то или иное устройство с использованием ОС, лучше чуть переплатить на этапе проектирования, подогнав операционную систему под набор функций девайса, чем допустить использование уязвимостей в тех частях этой ОС, которые вообще не нужны конкретному устройству. Параллельно "Лаборатория Касперского" разрабатывает свои решения в области ОС, оснащенные встроенными системами безопасности. Ну а в будущем главным направлением развития антивирусного ПО станет человек: защищать нужно будет уже нас и наши собственные вычислительные мощности, ведь мозг – один из самых эффективных компьютеров.

И наиболее дешевый и эффективный способ решения проблем можно описать термином secure by design ("безопасен на уровне проектирования"). Например, когда создается то или иное устройство с использованием ОС, лучше чуть переплатить на этапе проектирования, подогнав операционную систему под набор функций девайса, чем допустить использование уязвимостей в тех частях этой ОС, которые вообще не нужны конкретному устройству. Параллельно "Лаборатория Касперского" разрабатывает свои решения в области ОС, оснащенные встроенными системами безопасности. Ну а в будущем главным направлением развития антивирусного ПО станет человек: защищать нужно будет уже нас и наши собственные вычислительные мощности, ведь мозг – один из самых эффективных компьютеров.